Nedávno jsme vám psali o tom, co obnáší zavirovaný počítač, tentokrát se zaměříme na zařízení „červivá“. Ve spolupráci s Avastem., českým výrobcem antivirů a dalších způsobů zabezpečení vašich zařízení, jsme pro vás připravili další díl seriálu o počítačové a on-line bezpečnosti.

Hned v úvodu bychom si asi měli vyjasnit, jaký je vlastně rozdíl mezi červem a virem a co je naopak spojuje. Oba dva lze označit jako malware – škodlivý software. Oba se samovolně šíří, a tak se dostávají do dalších a dalších počítačů, tabletů, smartphonů... Zatímco virus umístí svou kopii do jiného programu, jehož prostřednictvím se dál šíří, červ je sám o sobě program. Virus po spuštění hledá další soubory, do nichž by se zapsal a zvýšil tak šanci, že se dostane o dům dál. Červ své kopie rozesílá sám – může sám sebe poslat e-mailem nebo se nakopírovat na přenosný USB disk. Dokáže zneužít zranitelnosti cílového systému, rozšířit se a spustit sám sebe na dálku. V některých případech červ nešíří přímo své kopie, ale pouze odkazy na stažení sebe sama, a to pomocí chatovací aplikace (skype, facebook chat...) nebo SMS zprávy. Pokud uživatel stáhne a spustí soubor z takového odkazu, infikuje tak své zařízení.

(Více o virech v článku Čím se může nakazit váš počítač – 1. díl: Viry)

Šíření, ač má zásadní vliv na to, jak úspěšný červ bude, není jeho jediným cílem. Vždy má za lubem i nějakou tu špatnost. Stejně jako vir může způsobit, že zařízení či jeho část přestane fungovat nebo začne fungovat špatně, neobvykle. Někdy maže soubory, jindy je šifruje a nutí nás zaplatit, abychom je mohli znovu používat. Z hlediska bankovních služeb je nejnebezpečnější takový červ, který prohledává počítač a sbírá osobní a citlivé údaje o jeho uživateli.

Jak se bránit? Dodržujte 4 pravidla

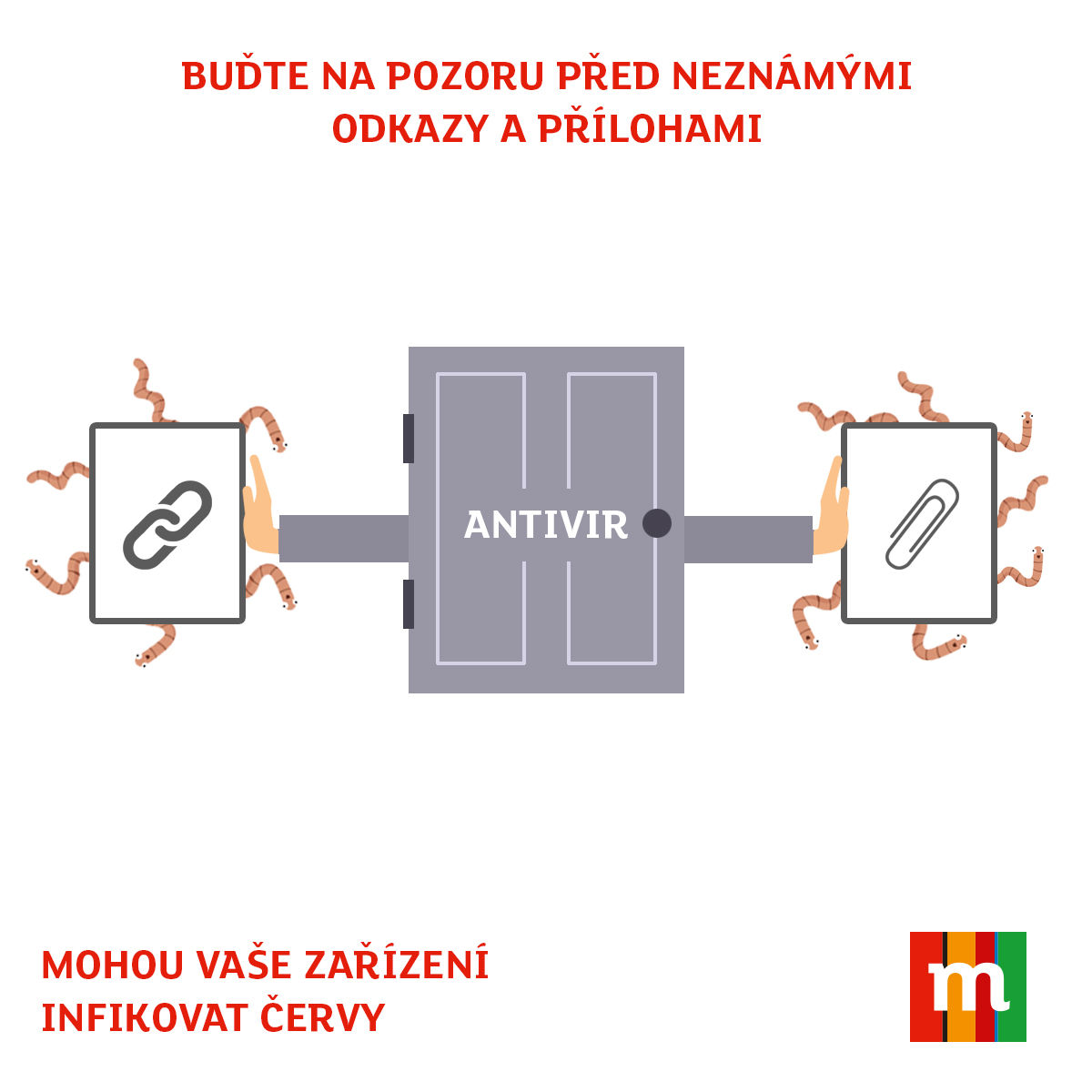

1) Nestahujte a neotvírejte neznámé nebo podezřelé přílohy. Mezi ty podezřelé patří různé reklamní nabídky, přílohy řetězových e-mailů (obvykle uvedené slibem: Přepošli tento e-mail 10 přátelům a do týdne potkáš pravou lásku!), oznámení o výhře v soutěži, aniž byste se nějaké účastnili, a tak dále. Vyvarujte se příloh obsahujících spustitelné programy. Těmi mohou být nejen EXE soubory, ale i různé dokumenty, které po spuštění žádají uživatele o nějaká povolení, třeba ke spuštění maker.

2) Neklikejte na podezřelé odkazy. Platí pro ně stejná pravidla jako pro přílohy.

3) Instalujte si spolehlivý antivir a pravidelně ho aktualizujte. Nejen že vám pomůže červa odhalit a následně odstranit, ale především díky němu můžete červivosti zcela předejít.

4) Používejte silná hesla. Silné heslo není slovo dohledatelné ve slovníku, má více než 8 znaků, malá a velká písmena, číslice a speciální znaky. Doporučujeme přečíst si náš článek Jste dobře zaheslovaní?

Dobře vám radíme, abyste se našich rad drželi nejen při používání počítačů, ale i mobilních telefonů.

„V současnosti pro mobilní telefony zpracováváme přibližně osmnáct tisíc vzorků malware denně. Z toho přibližně tři tisíce jsou pro zařízení škodlivé a mohou způsobit jeho nechtěné chování, případně i finanční újmu,“ varuje Filip Chytrý, bezpečnostní analytik Avastu.

Na závěr pro vás opět máme pětici z nejznámějších počítačových červů – abyste si dovedli lépe představit, kam až může vést, když svá zařízení pravidelně neodčervujeme:

Mydoom – na internetu se objevil v roce 2004, a to v několika variantách. Napadal 32bitové edice Microsoft Windows. Šířil se e-mailem a údajně šlo o nejrychlejšího červa, kterému se podařilo nakazit zatím nejvyšší počet strojů. Jeho cílem bylo umožnit útočníkovi přístup na internet z infikovaného zařízení, obejít autentizaci a autorizaci systému, a tak získat citlivá data nebo rozesílat spamy. Způsobené ztráty se odhadují na 39 miliard dolarů.

Conficker – internet začal brázdit roku 2008 a šířil se pomocí chyby v operačním systému Windows, prostřednictvím sdílených síťových disků a spouštěním přenosných zařízení, jako jsou flash disky apod. Útočník mohl napadený počítač ovládat na dálku, blokoval aktualizace systému včetně antivirových programů, které také sám ukončoval. Celková škoda se pohybuje okolo 9 miliard amerických dolarů.

Sasser – v roce 2004 začal využívat chyby v operačních systémech Windows 2000, XP a 2003. Zatímco většina červů se šíří e-mailem nebo pomocí odkazů, Sasser využíval otevřených portů počítače. Způsoboval restart počítačů ihned po spuštění, ale blokacemi a zpomalením přenosu dat vedl třeba až k zastavení leteckého provozu, znemožnění rentgenování v nemocnici Lund University Hospital nebo odstřižení pobřežní stráže Spojeného království od mapových služeb. Odhaduje se, že ztráty, které zavinil, jsou ve výši 3,5 miliard amerických dolarů.

Code Red – objevil se dopoledne 19. 7. 2001 a během pouhých 14 hodin se rozšířil do celého světa. Infikoval přes 359 000 zařízení s webovým serverem Microsoft IIS. Zastavil se sám – jeho autor ho naprogramoval tak, aby se přestal šířit o půlnoci. Infikovaná zařízení naštěstí nemusela skončit ve šrotu, i tak ale zpomalením připojení k internetu způsobil škody odhadované na 2,6 miliard amerických dolarů.

SOBIG.F – během měsíce, kdy se v roce 2003 šířil, se dostal do každého patnáctého e-mailu. Rozesílal se na všechny adresy, které v systému našel – nejen na ty v adresáři, prohledával i obsah textových dokumentů. Odhaduje se, že během svého krátkého života způsobil ztrátu 2,5 miliard amerických dolarů.

mBank

mBank